|

| Đăng Kí | Hỏi/Đáp | Danh Sách | Lịch | Bài Trong Ngày | Tìm Kiếm |

|

||||||||

|

|

||||||||

|

Chia Sẽ Kinh Nghiệm Về IT

Chia Sẽ Kinh Nghiệm Về IT

|

|

|

Công Cụ | Xếp Bài |

|

|

#1 |

|

Guest

Trả Lời: n/a

|

phần 3 - Tổng quan về Firewall của Windows Server 2008 với tính năng bảo mật nâng cao

Tổng quan về Firewall của Windows Server 2008 với tính năng bảo mật nâng cao (tiếp phần 3)

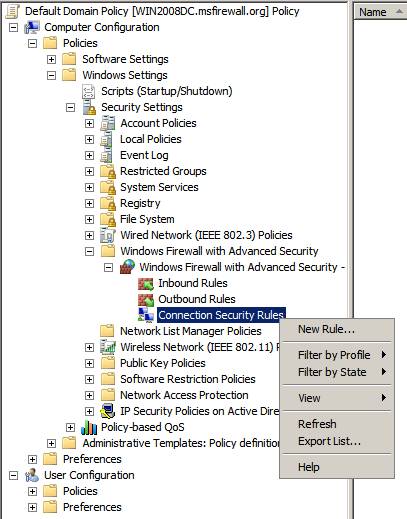

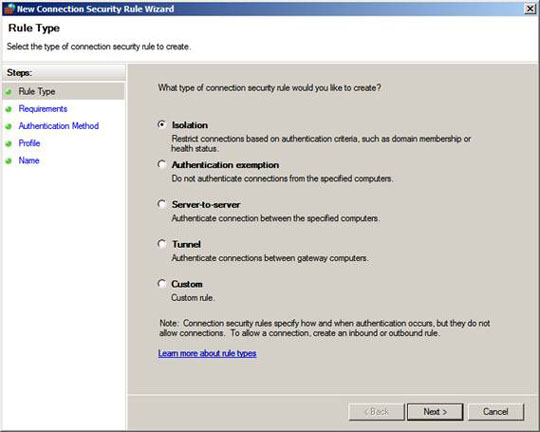

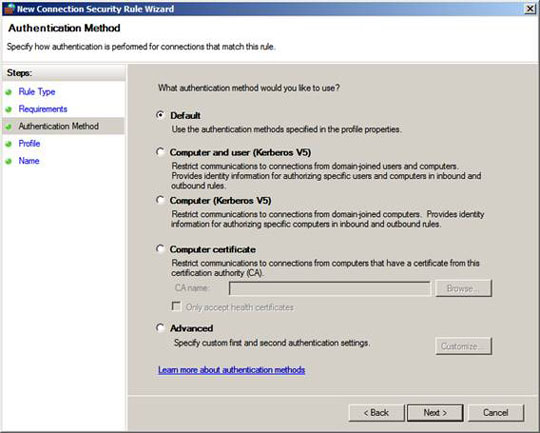

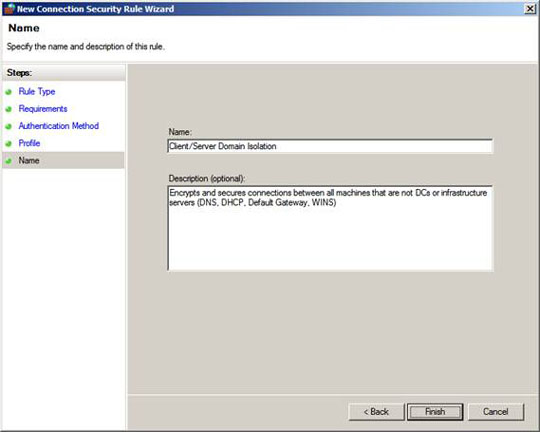

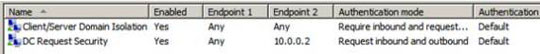

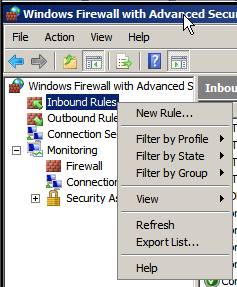

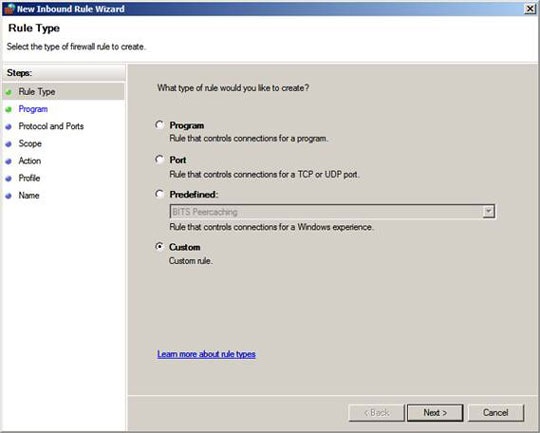

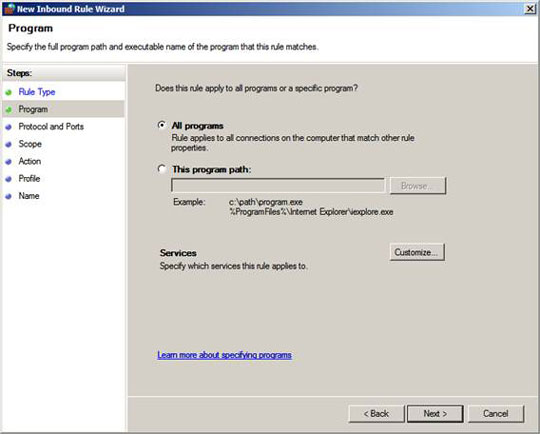

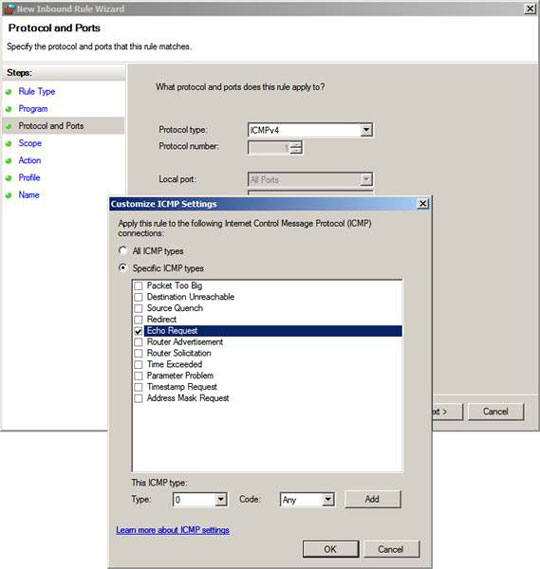

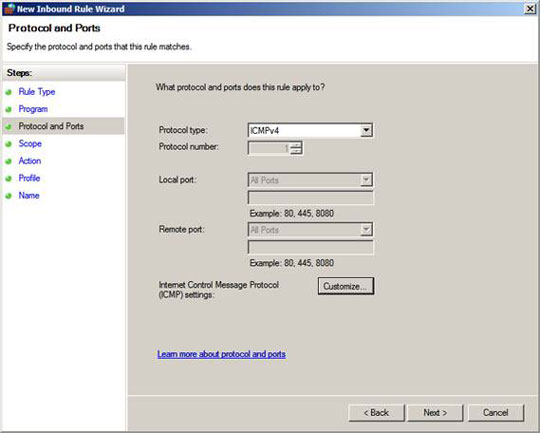

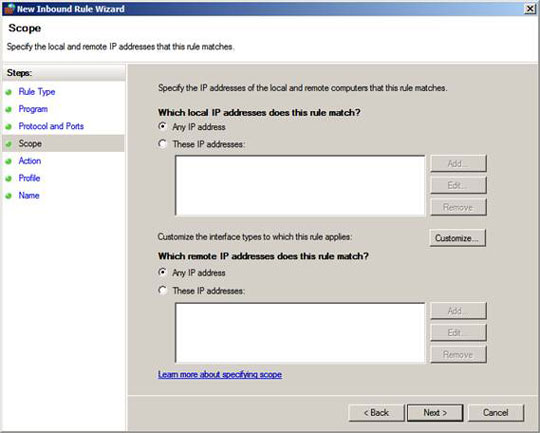

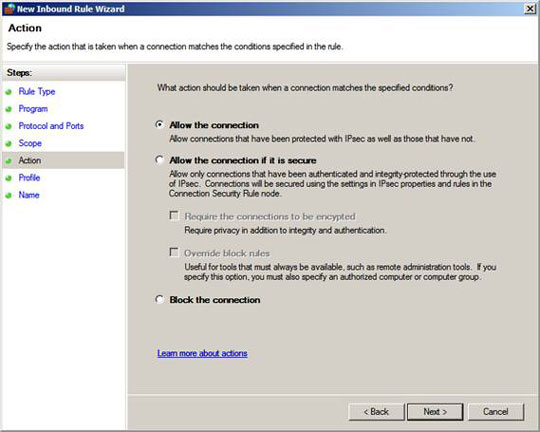

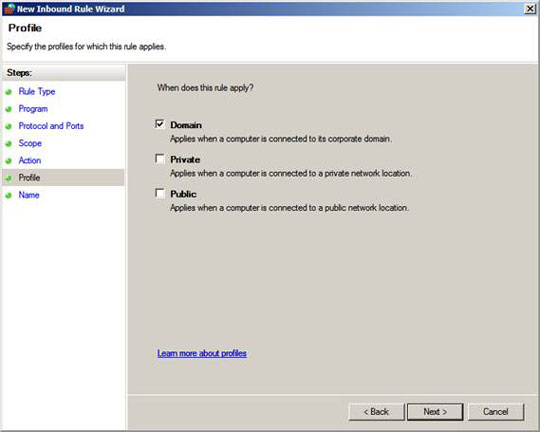

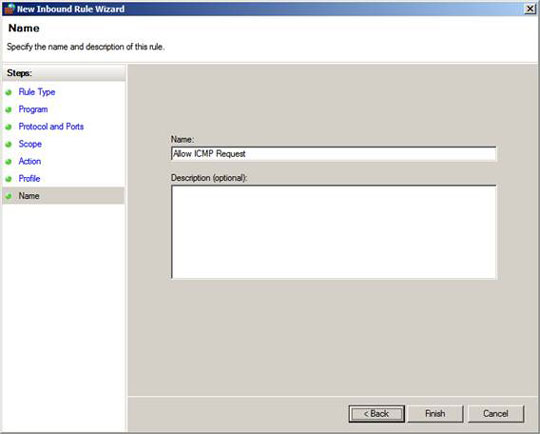

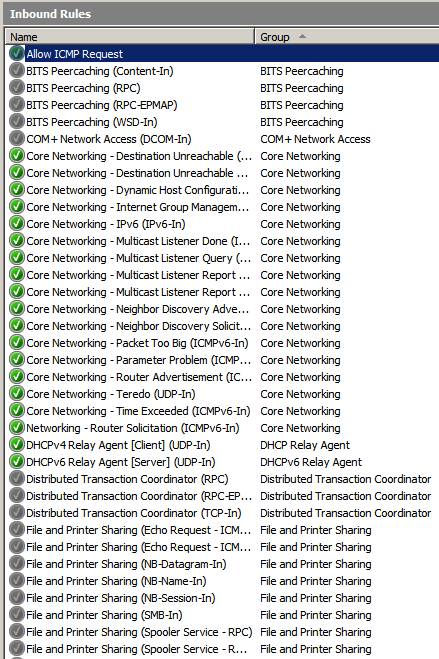

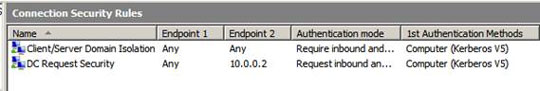

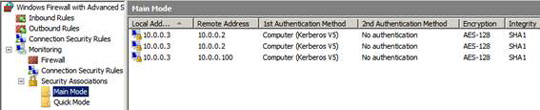

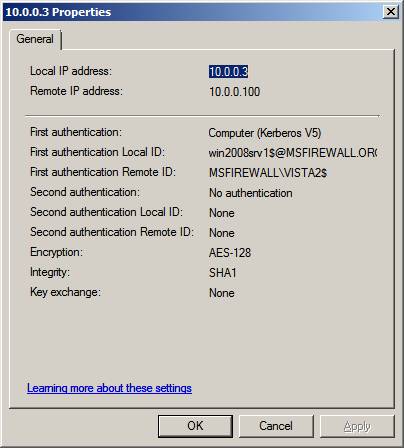

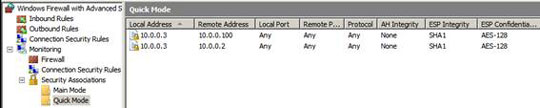

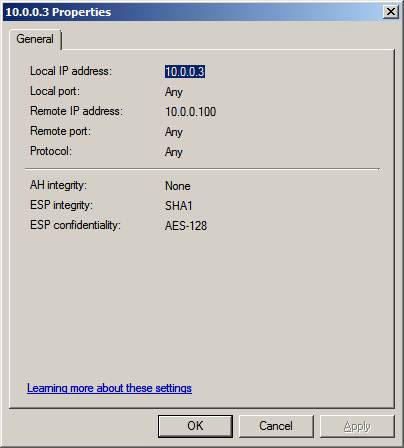

Trong phần tiếp theo này chúng tôi sẽ giới thiệu cho các bạn về cách tạo chính sách miền cách ly IPsec trong một mạng đơn giản, tạo một rule miền cách ly cho máy chủ và máy khách yêu cầu bảo mật (thẩm định quyền), cấu hình máy chủ để sử dụng các kết nối ping gửi đến chúng nhằm kiểm tra rule vừa tạo. Cuối cùng của phần này la kiểm tra rule để xác nhận rằng IPsec được sử dụng cho các kết nối và kết nối đó được mã hóa bằng ESP. Tạo một rule miền cách ly cho máy chủ và khách Rule tiếp theo chúng ta sẽ tạo là cách ly miền cho máy chủ và khách. Rule này sẽ không yêu cầu bảo mật giống như các rule trước mà chúng ta đã tạo cho các kết nối với domain controller. Nó chỉ yêu cầu sự thẩm định quyền và bảo mật khi các thành viên miền kết nối với nhau. Yêu cầu sự thẩm định quyền cho các kết nối gửi đến, bảo mật cho các kết nối gửi đi. Khi bạn yêu cầu bảo mật cho kết nối gửi đến, cần yêu cầu các máy tính muốn kết nối đến thành viên miền phải thẩm định quyền đối với thành viên miền đó bằng Kerberos. Nếu máy tính đó không thẩm định quyền cũng đồng nghĩa kết nối đó sẽ bị thất bại. Nếu máy tính có thể thẩm định quyền thì kết nối đó sẽ được cho phép. Rule này cho phép các thành viên có thể thiết lập các kết nối an toàn với nhau trong khi đó vẫn cho phép các thành viên miền kết nối với các thành viên không thuộc miền (thành viên không thể thẩm định quyền). Điều hướng đến nút Connection Security Rules ở panel bên trái của Group Policy Editor như những gì bạn đã thực hiện khi tạo rule trước. Kích chuột phải vào Connection Security Rules, sau đó kích New Rule.  Hình 1  Hình 2  Hình 3 Kích Next.  Hình 4 Tuy nhiên điều này không gây ảnh hưởng gì vì các rule được đánh giá từ cụ thể nhất đến kém cụ thể nhất. Chính vì vậy, rule cụ thể hơn sẽ được đánh giá trước rule kém cụ thể hơn. Trong trường hợp hai rule mà chúng ta có ở đây, DC Request Security rule cụ thể hơn vì Endpoint 2 là một địa chỉ IP cụ thể, còn Client/Server Domain Isolation rule thì Endpoint 2 là bất kỳ địa chỉ IP nào.  Hình 5 Tạo Firewall Rule để cho phép Ping gửi đến Để kiểm tra cấu hình, bạn có thể sử dụng lệnh ping để ping đến máy chủ từ một máy khách Vista nào đó. Để thực hiện, cần phải cho phép các ping ICMP gửi yêu cầu tới được máy chủ test. Tạo mọt rule cho phép máy khách Vista có thể ping đến máy chủ bằng Windows Firewall with Advanced Security MMC. Trên máy chủ, bạn hãy mở Windows Firewall with Advanced Security từ Administrative Tools menu. Bên trái panel giao diện điều khiển Windows Firewall with Advanced Security, hãy kích chuột phải vào nút Inbound Rules trong panel bên trái và kích tiếp New Rule.  Hình 6  Hình 7  Hình 8 Kích nút Customize. Trong hộp thoại Customize ICMP Settings, chọn tùy chọn Specific ICMP types. Sau đó hãy tích vào hộp kiểm Echo Request. Kích OK.  Hình 9  Hình 10  Hình 11  Hình 12  Hình 13  Hình 14  Hình 15 OK, lúc này chúng ta đã sẵn sàng để xem xem mọi thứ có làm việc hay không! Hãy vào máy chủ và mở giao diện điều khiển Windows Firewall with Advanced Security, kích nút Connection Security Rules trong phần panel bên trái của giao diện. Bạn cần phải thấy các rule mà mình đã tạo trong Group Policy. Nếu không thấy các rule này, hãy thực hiện theo hướng dẫn sau:

Hình 16

Hình 17  Hình 18  Hình 19  Hình 20 Trong phần này chúng tôi đã giới thiệu cho các bạn cách cấu hình rule miền cách ly cho máy chủ và khách, sau đó đã cấu hình tường lửa trên máy chủ để cho phép các yêu cầu ping gửi đến. Cũng trong bài này chúng ta đã kiểm tra xem mọi thứ có làm việc tốt như mong đợi hay không bằng cách sử dụng các tính năng kiểm tra có trong giao diện điều khiển Windows Firewall with Advanced Security. Phần này cũng tập trung vào cách tạo một chính sách miền cách ly đơn giản để minh chứng cho việc cấu hình các chính sách miền cách ly bằng các công cụ mới có trong Windows Server 2008 và Vista là hoàn toàn dễ dàng. Quan trọng hơn nữa, chúng tôi còn minh chứng được cho các bạn cách sử dụng Group Policy để tập trung cấu hình để có được chính sách cách ly miền là một giải pháp quản lý tập trung. Trong phần tiếp theo của loạt bài này chúng tôi sẽ minh chứng cho các bạn về sự cách ly máy chủ. Sự hữu dụng của nó như thế nào khi các máy tính không phải là thành viên miền. Trong trường hợp đó chúng tôi sẽ giới thiệu cách sử dụng các phương pháp thẩm định quyền để bảo vệ các kết nối giữa các máy tính không phải là thành viên miền. Văn Linh (Theo Quantrimang - Windows Security) |

|

|

|

|