|

| Đăng Kí | Hỏi/Đáp | Danh Sách | Lịch | Tìm Kiếm | Bài Trong Ngày | Đánh Dấu Đã Đọc |

|

|||||||||

|

|

|||||||||

|

Chia Sẽ Kinh Nghiệm Về IT

Chia Sẽ Kinh Nghiệm Về IT

|

|

|

Công Cụ | Xếp Bài |

|

|

#1 |

|

Guest

Trả Lời: n/a

|

Tấn công hệ thống Terminal Server bằng kĩ thuật Brute Force Hacking

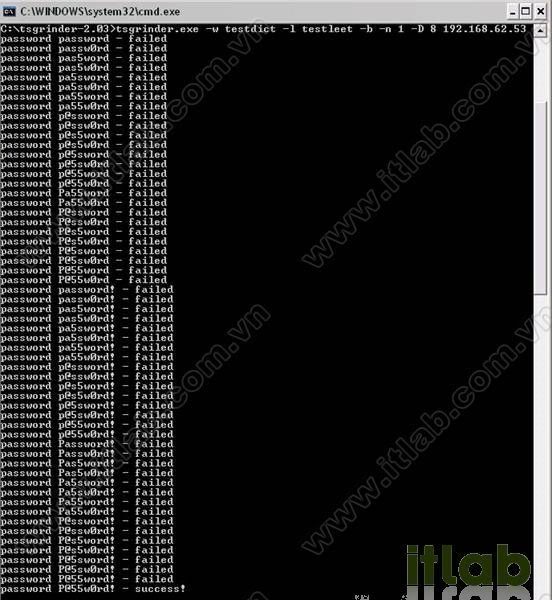

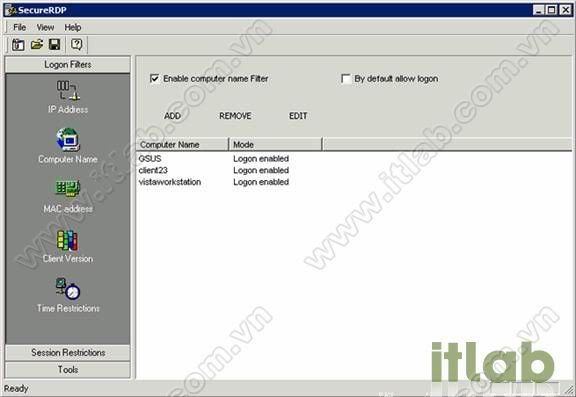

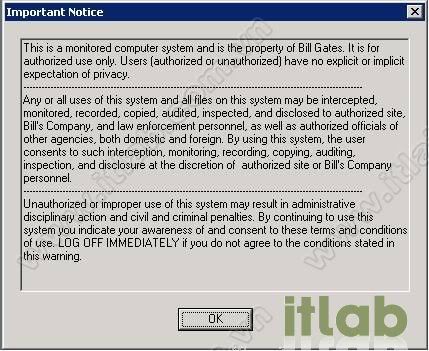

Một trong những kĩ thuật hay được các hacker sử dụng để thâm nhập vào mạng của bạn đó là Đoán (thử) password. Kĩ thuật này được sử dụng cả trong mạng nội bộ cũng như kết nối từ xa từ 1 mạng khác. Trong bài này chúng ta sẽ tìm hiểu cách các hacker sử dụng các công cụ để hack password của hệ thống Terminal Server và cách chống lại kĩ thuật này. Những thuật ngữ sử dụng trong bài: Trước khi vào chủ đề chính, để dễ hiểu hơn, tôi sẽ nói một chút về một số thuật ngữ về hack password. Căn bản có 2 loại tấn công để hack password: -Brute force hacking: sử dùng bộ từ điển để tấn công -Password cr@cking: tấn công vào bảng Hash Trong bài này thì chúng ta tập trung tìm hiểu về Brute force hacking, đơn giản đó là cách các hacker sử dụng một tool mà tự động lần lượt thử tất cả các password trong bộ từ điển password để cố gắng đăng nhập vào hệ thống. Đoán (thử) password là 1 trong những kĩ thuật cũ nhất nhưng lại có hiệu quả nhất để cố gắng truy cập vào 1 hệ thống. Bởi vì đa số người dùng cũng như các quản trị mạng sử dụng các password không phức tạp. Ví dụ đặt password đăng nhập hệ thống là admin, 123456, ngày sinh, tên, ...v..v. chứ ít người đặt pass là “Tr15%^<<lOPi>!+” hay các password có độ fức tạp tương tự. Cách thực hiện: Có nhiều phần mềm có thể sử dụng để Brute force password của hệ thống Terminal Server. Nhưng nổi tiếng nhất là 1 tool hoàn toàn miễn fí : TSGrinder . TSGrinder sử dụng dòng lệnh, tự động thử password thông qua kết nối RDP (Remote Desktop Protocol). TSGrinder có kèm theo 1 bộ từ điển password, hỗ trợ nhiều tấn công vào windows từ 1 bộ từ điển (bạn có thể chọn loại từ điển cần dùng bằng dòng lệnh trên cửa sổ chương trình) Một tính năng rất hay của chương trình này là khả năng đối phó với các password dạng như : longlanh thì đặt là l0ngl@nh ( thay a = @ và o = 0 )...mà ko cần fải thay đổi bộ từ điển sẵn có. Tính năng khác của chương trình là nhận biết các thông điệp khi bạn đăng nhập vào hệ thống, bạn có thể tìm hiểu về các thông điệp này ở mục Computer Policies > Security Settings > Local Policies > Security Settings > Interactive Logon Tính năng này có trong các bản cũ của TSGrinder tuy nhiên hiện tại ko khai thác đc do lỗi này đã đc sửa chữa và khi tấn công bằng cách này thì sẽ thu đc các thông điệp vô nghĩa. TSGrinder còn hỗ trợ dùng nhiều cửa sổ dòng lệnh để thử nhiều password trong cùng 1 kết nối, cho phép bạn chỉ định thử Username và password bao nhiêu lần trong 1 kết nối ( mặc định chỉ là 5 lần ). Các hacker đã sử dụng tính năng này để ko bị tự động ngắt kết nối với hệ thống Terminal Server sau 5 lần đăng nhập ko thành công, và thông tin của các lần đăng nhập này sẽ bị ghi vào Nhật kí hệ thống EVENT log :  Với cấu hình mặc định của TSGrinder cho phép bạn thử khoảng 1,000,000 password và không bị lưu lại thông tin đăng nhập ở EVENT log TSGrinder có kèm theo 1 bộ từ điển mặc định cho người dùng, nhưng bạn có thể tìm và bổ sung thêm các bộ từ điển khác lớn hơn. Ta xem qua về cấu trúc lệnh của TSGrinder : Trích: Cách dùng: tsgrinder.exe [options] server Các lựac chọn: -w dictionary file (default 'dict') -l 'leet' translation file -d domain name -u username (default 'administrator') -b banner flag -n number of simultaneous threads -D debug level (default 9, lower number is more output) Ví dụ: tsgrinder.exe -w words -l leet -d workgroup -u administrator -b -n 2 10.1.1.1 Bạn có thể thấy cách dùng khá là đơn giản và có thể thử nghiệm trên chính Terminal Server của bạn và thao tác cũng sẽ giống như thao tác để tấn công một Terminal Server khác. Một ví dụ đơn giản: -Ta có 1 bộ từ điển password với tên “testdict” -1 bộ từ điển dịch các kí tự kiểu như: @ = a, 4 = a, 9 = g,>< = x ( gọi là “Leetfile” tham khảo thêm tại đây: http://en.wikipedia.org/wiki/Leet#Orthography ) -Tấn công User mặc định là Administrator -Nhận biết đc các thông điệp đăng nhập -Chỉ sử dụng 1 tấn công 1 lúc -IP của Terminal Server sẽ tấn công là 192.168.62.53 Ta sẽ sử dụng dòng lệnh sau: tsgrinder.exe -w testdict -l testleet -b -n 1 -D 8 192.168.62.53 Bạn có thế thấy ở hình dưới TSGrinder đang thử password của Administrator là P@55w0rd  Cách phòng chống kĩ thuật Brute force hacking: Giờ bạn đã thấy hệ thống Terminal Server của bạn rất dễ bị tấn công. Đây là một vài gợi ý cụ thể có thể giúp bạn chống lại loại cách tấn công này: Đổi tên tài khoản Administrator Bạn nên hiểu rằng đổi tên tài khoản Administrator là cách tốt nhất. Khi bạn đổi tên tài khoản Administrator cục bộ, Hacker sẽ không thể dựa vào tài khoản mặc định này để tấn công mà sẽ phải biết tên sau khi đc đổi thì mới có thể thực hiện phương án tấn công. Bảo mật kết nối Dựa trên ý tưởng : Các User sẽ bị kiểm tra trước khi họ cố gắng đăng nhập vào hệ thống Terminal Server, có rất nhiều công cụ nhưng có 1 chương trình miễn fi có thể làm công việc đó là 2X SecureRDP. 2X SecureRDP sẽ chấp nhận hoặc từ chối các kết nối RDP từ địa chỉ IP, địa chỉ MAC, tên máy, phiên bản của các Máy con hay dựa vào thời gian trong ngày trước khi đưa ra màn hình đăng nhập cho User. Chương trình này sẽ giúp bạn kiểm soát chặt chẽ hơn hệ thống Terminal Server. Nó còn giúp bạn hạn chế số lượng kết nối của người dùng trong 1 phiên làm việc. Một tính năng hữu dụng khác của chương trình này là có thể ghi lại thông tin của các kết nối thành công hay thất bại và lưu lại thành 1 file. 2X SecureRDP rất phù hợp cho các Terminal Server kết nối thông qua RDP Dù ko hoàn toàn có thể chống lại tấn công Brute force hacking nhưng đây là công cụ tốt nhất cho những người quản trị. Giao diện của 2X SecureRDP:  Kiểm định đăng nhập Bật chức năng kiểm định đăng nhập. Dù việc này ko hẳn ngăn chặn đc Brute force hacking nhưng nó giúp bạn nắm đc các dấu vết về kĩ thuật tấn công này trên mạng của bạn. Bạn nên chọn kiểm định cả các đăng nhập thành công lẫn thất bại. Do việc này có thể làm Nhật kí sự kiện (EVENT logs) của bạn bị đầy nếu mạng rộng và có mật độ đăng nhập cao, bạn nên dùng 1 công cụ tự động kiểm định đăng nhập. Loại công cụ này sẽ kiểm soát và lọc các sự kiện đăng nhập giúp bạn dễ dàng kiểm tra cũng như đc thông báo khi có vấn đề xảy ra. Có thể kể đến một vài chương trình thông dụng như: SELM from GFI(Security Event Log Monitor). Bạn có thể xem thêm tại đây http://www.windowsecurity.com/softwa...og-Monitoring/ Thông điệp đăng nhập Bạn nên cấu hình cho toàn bộ hệ thống của bạn hiển thị 1 thông điệp khi đăng nhập trước khi người dùng có thể đăng nhập vào hệ thống. Đây thực ra không fải là kĩ thuật để chống lại Brute force hacking nhưng cũng hữu ích cho việc quản lí người dùng.  Hệ thống Terminal Server thực sự là "mồi ngon" cho các hacker. Trong bài này, tôi đã chỉ ra một vài kĩ thuật mà các hacker thường dùng để tấn công tài khoản Administrator. Tôi cũng đã đưa ra bạn phải làm gì để ngăn chặn kiểu tấn công đó. Bạn hãy nhớ rằng đó chỉ là những điểm rất nhỏ trong quá trình bạn thiết lập việc bảo vệ hệ thống Terminal Server, hãy tự xây dựng một phương án bảo mật an toàn hơn cho chính hệ thống Terminal Server của mình. Trích: http://www.msterminalservices.org/ar...ironments.html Nguồn: ITlab |

|

|

| Công Cụ | |

| Xếp Bài | |

|

|